+420 222 360 250

obchod@amenit.cz

podpora@amenit.cz

Podmínky technické podpory

Žádost o odbornou pomoc

ESET představil bezpečnostní řešení pro velké organizace, vládní sektor a kritickou infrastrukturu

5.6.2026

Nejčastější opomenutí a nedorozumění při implementaci nového zákona o kybernetické bezpečnosti

26.5.2026

ESET: WhatsApp je opět ve službách kyberútočníků, tentokrát přes něj šíří škodlivý kód pro platformu Android

21.5.2026

Kyberzločinci drtí evropský průmysl. Výkupné přesahuje milion dolarů

20.5.2026

ESET: Infostealery z Česka nezmizely, útočníci k jejich skrytému stahování využívají speciální škodlivé kódy

19.5.2026

Zneužívání NFC je při kyberútocích (v Česku) stále častější

14.5.2026

Umělá inteligence brzy vyvolá "patchové tsunami"

7.5.2026

Polsko a Česko se v březnu ocitly pod útokem, zdrojem malwaru byly opět hlavně škodlivé mobilní hry

5.5.2026

Nová hackerská taktika? Útoky skryté ve virtuálních strojích

28.4.2026

Více než polovina IT profesionálů si myslí, že firmy přeceňují svou připravenost na kybernetický útok

více v archivu

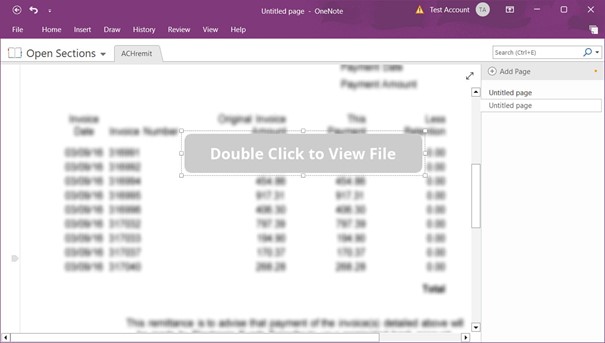

Upozorňujeme na zneužití dokumentů OneNote ke stahování malware

Upozorňujeme na zvyšující se počet phishingových kampaní, zneužívajících typicky e-mailové přílohy aplikace Microsoft OneNote, která po spuštění stáhne škodlivý soubor ze vzdáleného serveru. Poté, co v červenci 2022 Microsoft zablokoval v základním nastavení spuštění tzv. maker a učinil tím metodu spuštění kódu přes makra neefektivní, přišli nyní útočníci s novým typem útoku.

K úspěšnému zneužití potřebuje útočník interakci oběti: po otevření e-mailu a přílohy OneNote je zobrazen rozostřený dokument s velkým nápisem "Double Click To View File", který vizuálně překrývá škodlivé soubory. Dvojklikem příjemce zobrazí varování, které bývá v praxi ignorováno. Po jeho potvrzení jsou soubory spuštěny.

Útočníci tímto způsobem zneužívají funkcionality OneNote, která po spuštění souboru (typicky VBS, HTA, JS apod.) dovolí aktivovat skript, který stáhne malware zajišťující vzdálený přístup útočníka. Společnost Proofpoint zabývající se kybernetickou bezpečností eviduje za leden letošního roku více než 50 různých útočných kampaní. Tyto kampaně zahrnují tisíce e-mailů bez specifičtějších cílů v Evropě a Severní Americe, které zpravidla zneužívají běžná témata jako jsou daně, vyzvednutí zásilky, faktury apod. K nejčastěji staženým malware patří AsyncRAT, Quasar RAT, Redline a Xworm.

Je pravděpodobné, že trend zneužití OneNote příloh si bude osvojovat stále více útočníků. Jelikož je k úspěšnému útoku zapotřebí zapojení příjemce e-mailu, nejúčinnějším způsobem boje je, stejně jako u jiných podobných kampaní, informovat a poučit uživatele o probíhající kampani a vyzvat je k hlášení podezřelých příloh správci systému. Také v tomto případě platí, že uživatelé by měli být opatrní a maximálně obezřetní na to, jaké přílohy stahují či otevírají ve svých zařízeních.